Bots de inteligencia artificial y el reto de proteger tu servidor

Los bots de inteligencia artificial ya rastrean masivamente sitios web, generando sobrecargas, pérdida de control sobre el contenido y nuevos dilemas estratégicos. Este post analiza el ecosistema actual de crawlers IA, sus impactos técnicos y legales, y presenta tácticas efectivas para defender tu infraestructura sin volverte invisible. Incluye una hoja de ruta para empresas medianas y una reflexión final sobre cómo equilibrar protección y presencia en el nuevo entorno digital gobernado por la inteligencia artificial.

Bots de inteligencia artificial: no los ves, pero están ahí. Mientras lees esto, decenas de bots LLM podrían estar accediendo a tu web. No vienen con intenciones maliciosas… al menos no todas. Pero sí tienen algo en común: están extrayendo información. Algunos lo hacen para entrenarse, otros para responder preguntas en tiempo real, y otros simplemente, porque pueden.

Y ahora viene lo interesante.

Desde el lanzamiento de los Agentes de ChatGPT, muchos usuarios han empezado a notar algo curioso: algunas webs muy conocidas, como Amazon o LinkedIn, simplemente no están disponibles cuando estos agentes intentan interactuar con ellas. No es un error técnico. Ni una caída puntual. Es una decisión estratégica. Hasta hace poco, hablábamos de Googlebot, Bingbot o Yandex como los principales visitantes no humanos de nuestras webs. Pero eso ha cambiado. La IA generativa ha creado un nuevo ecosistema de rastreo digital: bots de inteligencia artificial diseñados para consumir, reinterpretar y, en muchos casos, reapropiarse de nuestro contenido. Lo hacen sin pedir permiso, sin dejar claro quiénes son y con un propósito muy distinto al SEO tradicional.

Y ahora, muchas plataformas se están plantando: están bloqueando a estos crawlers de IA porque han entendido lo que está en juego. No es solo un tema técnico. Es un tema de modelo de negocio, de propiedad intelectual y de reputación. Porque cada vez que un modelo como GPT, Claude o Perplexity accede libremente a tu web, hay tres riesgos reales sobre la mesa:

-

Pérdida de control sobre tu contenido

-

Aumento del consumo de recursos de tu servidor

-

Desaparición silenciosa del nuevo ecosistema de búsqueda conversacional

Este post no es una llamada al bloqueo ciego. Ni una cruzada contra la inteligencia artificial. Es una guía clara y accionable para decidir con cabeza. Porque no se trata de si vas a recibir visitas de estos bots. Ya las estás recibiendo. La pregunta es otra: ¿Vas a dejar que entren sin pasar por recepción?

Ecosistema de crawlers de inteligencia artificial

El universo de los bots de inteligencia artificial ha crecido en silencio, lejos del radar de la mayoría de administradores web. No hablamos ya de indexadores convencionales como Googlebot o Bingbot. Hablamos de entidades nuevas, alimentadas por modelos de lenguaje avanzados (LLMs), que no buscan posicionarte, sino entenderte, replicarte o entrenarse contigo.

Tipologías de Bots de inteligencia artificial

1. Bots de entrenamiento

Su propósito principal es recopilar datos para mejorar los modelos. Algunos ejemplos conocidos:

- GPTBot (OpenAI): utilizado para alimentar modelos como GPT-4 y GPT-5. Usa rangos IP conocidos, pero muchos usuarios no lo bloquean por desconocimiento.

- ClaudeBot (Anthropic): otro actor creciente que recorre webs para refinar su modelo.

- YandexGPT: similar, con acceso desde IPs rusas, lo que lo convierte en un caso especial por razones legales y geopolíticas.

2. Bots de respuesta directa (servicios de búsqueda conversacional)

Utilizados por asistentes IA para responder a los usuarios:

- Perplexity AI: realiza solicitudes en tiempo real a miles de webs para responder preguntas.

- Bing Chat / Microsoft Copilot: consulta y cita fuentes, pero también puede acceder sin mostrar claramente su identidad.

- ChatGPT con navegación: aunque más controlado, puede acceder a contenido vía browser con cabeceras y agentes que simulan navegación real.

3. Bots anónimos o enmascarados

Son los más problemáticos. Algunos no declaran su identidad vía user-agent, o bien la falsean. Otros acceden desde redes residenciales, VPNs o ASNs opacos para evitar el bloqueo tradicional.

Descripción de los principales Bots de inteligencia artificial

- GPTBot (OpenAI): Es el bot más conocido del ecosistema LLM. Utilizado por OpenAI para entrenar modelos como GPT-4 y sus sucesores, se identifica correctamente con el user-agent GPTBot y respeta tanto el archivo robots.txt como las instrucciones explícitas de exclusión. Dispone de rangos IP públicos claramente documentados, lo que permite su bloqueo por IP o ASN (OpenAI). Es, de momento, uno de los bots más transparentes, aunque su capacidad de rastreo es masiva.

- ClaudeBot (Anthropic): Este bot pertenece a Anthropic, creador del modelo Claude. Se presenta como ClaudeBot, aunque su documentación pública es limitada y algunos rastreos se realizan sin declarar correctamente el user-agent. Aunque en teoría respeta las reglas de exclusión, la implementación es inconsistente. Las IPs de origen suelen estar asociadas a servidores cloud en EEUU. Su comportamiento es menos transparente que GPTBot, lo que complica su filtrado efectivo.

- CCBot (Common Crawl): Este crawler alimenta el famoso dataset Common Crawl, del cual se nutren múltiples proyectos de IA, incluyendo modelos abiertos y cerrados. Declara su identidad como CCBot/2.0 y respeta las instrucciones del archivo robots.txt. Su presencia es constante y masiva, y al ser utilizado por terceros, bloquearlo puede evitar una recolección indirecta de tu contenido por parte de múltiples LLM.

- Perplexity AI: Uno de los actores más recientes pero más agresivos. A diferencia de los anteriores, no se identifica claramente. Su comportamiento simula navegadores reales, usando user-agents como Mozilla/5.0 (tipo Chrome o Safari). No respeta consistentemente robots.txt y no ofrece mecanismos de exclusión. Puede detectarse parcialmente si se analiza el referer o el origin (por ejemplo: perplexity.ai). Su origen IP varía, a veces incluso desde redes residenciales o VPNs, lo que lo convierte en un objetivo difícil de filtrar. Este bot accede en tiempo real para responder preguntas de usuarios y, a menudo, reaprovecha contenido sin atribución.

- Bing Chat / Microsoft Copilot: Aunque parte del ecosistema Microsoft, el rastreo vinculado a sus funcionalidades conversacionales es ambiguo. Puede presentarse con múltiples user-agents (Bingbot, navegadores de escritorio, o incluso como Edge). Aunque en teoría respeta robots.txt, su comportamiento puede variar según el servicio. Utiliza IPs de Azure y muchas veces accede a contenido mediante técnicas de navegación automatizada. Si bien su impacto es menor que el de Perplexity, requiere atención en entornos sensibles.

- YandexGPT: El bot de origen ruso, asociado al buscador Yandex y su propio modelo de lenguaje. Su presencia está documentada, pero puede operar disfrazado. A menudo, accede con user-agents comunes o genéricos, y su comportamiento respecto a exclusión vía robots.txt es impredecible. Además, por razones legales y geopolíticas, muchas empresas optan por bloquear tráfico proveniente de sus IPs por defecto.

- NeevaAI (descontinuado): Este bot operaba como parte del motor de búsqueda Neeva, antes de su cierre. Aunque la empresa cesó su actividad en 2023, algunos rastreadores herederos o configuraciones automáticas aún podrían estar activos, especialmente en infraestructura compartida. Si lo detectas en logs, probablemente se trate de tráfico residual.

- ChatGPT Browse (OpenAI): Disponible solo para usuarios Plus con navegación habilitada, este modo permite que ChatGPT acceda a webs externas en tiempo real. Se presenta como Mozilla/5.0 pero incluye una cabecera única: OpenAI-User-Agent. Aunque respeta robots.txt, es posible controlarlo de forma más precisa mediante cabeceras específicas. Su impacto es bajo comparado con GPTBot, pero en entornos corporativos es recomendable contemplarlo.

- Bots anónimos o disfrazados: Este es el grupo más difícil de gestionar. Utilizan user-agents genéricos como Python-requests, Scrapy, Go-http-client o incluso Mozilla/5.0. No respetan ningún estándar, acceden desde IPs rotativas (VPNs, servidores cloud baratos o proxies) y suelen tener propósitos opacos. Algunos pertenecen a startups, otros a iniciativas experimentales o directamente a scrapers sin control. Aquí no sirve bloquear por user-agent, y se requiere una combinación de heurística, honeypots y análisis de comportamiento.

¿Cómo se comportan los Bots de inteligencia artificial?

- Acceden de forma masiva y recurrente.

- Simulan navegadores para evitar ser detectados.

- No todos están indexados en las bases de datos de bots conocidos.

- Algunos utilizan headless browsers que ejecutan JavaScript.

Bots de inteligencia artificial vs crawlers SEO

| Característica | Crawlers SEO | Bots IA LLM |

| Objetivo | Indexación | Entrenamiento / Respuesta en vivo |

| Visibilidad pública | Alta | Baja o nula |

| Identificación clara | Sí | No siempre |

| Uso de contenido | Citas / snippets | Reprocesamiento / Resúmenes |

| Respeto a robots.txt | Alto | Variable / inexistente |

El reto es doble: saber quién entra y para qué, y luego decidir cómo responder sin apagar la visibilidad digital. Porque bloquear sin criterio puede ser tan perjudicial como no hacer nada.

Consecuencias del rastreo masivo por LLMs

Los bots de inteligencia artificial no solo ocupan espacio en tus logs. Consumen recursos, filtran tu contenido y pueden dar la vuelta a tu estrategia digital sin que te des cuenta. Porque lo que hasta ayer era simplemente “visibilidad” hoy puede convertirse en “exposición sin control”.

Sobrecarga técnica e impacto operativo

Lo primero es lo evidente: el servidor se resiente. Algunos bots realizan cientos o miles de solicitudes en cortos periodos de tiempo. No porque quieran atacarte, sino porque necesitan grandes volúmenes de datos para alimentar sus modelos o responder en tiempo real a usuarios que ni conoces.

- Si tu hosting es compartido, puedes ver ralentizaciones.

- Si usas plataformas como Webflow o WordPress, la sobrecarga puede saturar procesos.

- Si trabajas con CMS o APIs, puedes generar latencia o incluso errores 503 (servidor no disponible).

Resultado: tus usuarios humanos notan la lentitud, se frustran y se van. El SEO tradicional también se resiente.

Pérdida de control sobre el contenido

Este es el impacto silencioso. Los bots de IA no indexan tu página como lo haría Google. La analizan, la sintetizan, la reformulan y —en muchos casos— la presentan como respuesta dentro de una conversación.

- Perplexity puede extraer un párrafo clave, resumirlo y mostrarlo… sin que el usuario visite tu web.

- ChatGPT puede incluir datos de tu página, citarlos mal o, peor, sin citarte.

- Algunas herramientas enmascaradas directamente raspan contenido sin declarar su identidad ni intención.

Esto puede derivar en algo muy delicado: otras webs —o directamente modelos de IA— replicando tu contenido como si fuera suyo. En muchos casos, sin que tengas forma de saberlo.

Riesgos de seguridad y compliance

Aunque la mayoría de bots IA no buscan explotar vulnerabilidades, su volumen de acceso crea nuevos vectores de riesgo:

- Si acceden a zonas mal protegidas, pueden exponer endpoints internos o APIs públicas.

- Pueden disparar alertas falsas en tu firewall (lo que a veces lleva a desactivar protecciones reales).

- Si tu web gestiona datos sensibles o documentación de clientes, la extracción masiva podría suponer una violación indirecta del RGPD o similares.

Puedes estar compartiendo información protegida sin querer, solo porque un bot IA la interpretó como “contenido visible”.

Pérdida de posicionamiento o relevancia

Paradójicamente, bloquear bots IA sin criterio también puede penalizarte. Si tu contenido no está disponible para motores como Bing Chat o ChatGPT con navegación, simplemente dejarás de aparecer en los nuevos entornos de descubrimiento. La visibilidad se desplaza del SEO clásico a las respuestas generadas por IA, y si no estás allí… estás fuera.

Es el nuevo dilema: ¿Prefieres ser invisible pero seguro, o visible pero sin control?

Como ves, esto no va solo de “proteger la web”, sino de entender cómo tu contenido viaja, se interpreta y se reutiliza en la era de los modelos generativos. Y eso cambia las reglas del juego.

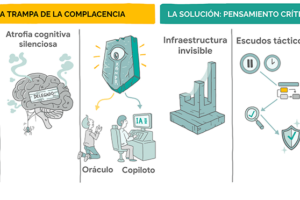

Arsenal defensivo: estrategias de bloqueo y mitigación

Una vez comprendido el ecosistema de Bots de inteligencia artificial y sus impactos, toca pasar a la acción. Pero ojo, esto no va de blindarse al 100%, sino de aplicar una defensa inteligente, adaptativa y escalable. Aquí no hay balas de plata. Hay decisiones informadas.

Vamos por partes. Esta sección se estructura en cuatro bloques tácticos clave:

1. La primera línea de defensa: robots.txt

Este archivo sigue siendo el protocolo de exclusión más conocido y usado. Y aunque muchos bots IA lo ignoran olímpicamente, sigue siendo el primer mensaje que envías al mundo: “Aquí mando yo”.

Puedes denegar el acceso a todos los bots con:

User-agent: *

Disallow: /

O denegar solo a ciertos user-agents:

User-agent: GPTBot

Disallow: /

También puedes permitir acceso parcial:

User-agent: ClaudeBot

Disallow: /privado/

Pero no te hagas ilusiones: solo los bots “educados” lo respetan (como GPTBot o CCBot). Otros, como Perplexity, lo ignoran o ni siquiera lo leen.

Ahora bien, en el contexto IA, ha surgido un nuevo compañero: llm.txt, un archivo diseñado específicamente para declarar cómo quieres que los LLMs interpreten tu contenido. No sustituye a robots.txt, pero lo complementa.

¿La clave? Enviar un doble mensaje:

- robots.txt para establecer la regla básica.

- llm.txt para los modelos que de verdad quieran entender tu contenido (y respetarte).

2. Bloqueo de bots IA desde el servidor con .htaccess (en Apache)

Si usas Apache (común en muchas webs y WordPress), puedes establecer reglas de bloqueo directo por user-agent o IP.

Bloquear por user-agent:

<IfModule mod_rewrite.c>

RewriteEngine On

RewriteCond %{HTTP_USER_AGENT} GPTBot [NC,OR]

RewriteCond %{HTTP_USER_AGENT} ClaudeBot [NC]

RewriteRule .* – [F,L]

</IfModule>

Bloquear por IP:

<Limit GET POST>

Order Allow,Deny

Allow from all

Deny from 20.15.240.0/20

Deny from 20.15.242.0/23

</Limit>

(Estas IPs corresponden a rangos públicos de GPTBot)

También puedes denegar por ASN si usas Cloudflare u otros proxies avanzados. Por ejemplo, denegar a todos los bots que provienen del ASN de OpenAI.

3. Defensa activa: Web Application Firewalls (WAF) y CDN

Los WAF modernos son tu segunda piel. Especialmente si usas Cloudflare, Fastly o Sucuri. Aquí es donde puedes aplicar reglas mucho más finas y dinámicas.

Ejemplos útiles en Cloudflare:

- Bloquear user-agent sospechoso o en blanco

- Activar rate limiting para más de 100 solicitudes por minuto

- Bloquear por país (por ejemplo, tráfico de Rusia o China si no es tu mercado)

- Activar JS challenge a cualquier acceso automatizado

¿Quieres ir más allá? Puedes combinar estas reglas con herramientas como FingerPrintJS, que analizan el comportamiento del visitante (mouse, scroll, navegación real). Si no se comporta como humano… puerta.

4. Tácticas de engaño y aumento de costes para el atacante

Aquí empieza lo divertido. No solo se trata de bloquear, sino de hacer que el acceso al contenido sea incómodo, lento o costoso para el bot.

- Honeypots: Enlaces ocultos o rutas falsas que solo los bots siguen. Si alguien accede a /wp-admin/test.php, sabes que no es un humano.

- Cabeceras trampa: Responde con 403 Forbidden si el user-agent es genérico o no incluye una cabecera esperada como Accept-Language.

- Modificar dinámicamente el HTML: Inserta contenido crítico vía JavaScript para que no esté disponible en el HTML plano que los bots raspan.

- Tiempo de respuesta variable: Responde más lento a bots sospechosos para que su coste operativo suba. Muchos bots priorizan la velocidad y abandonan si no es rentable.

- Rutas saturadas: Algunos proxies inteligentes envían tráfico falso a rutas trampa (tipo /api/fake o /wp-json/falso) para identificar bots que escanean todo el árbol del sitio.

Tabla 2: Comparativa de métodos de bloqueo de Bots de inteligencia artificial

| Método | Eficiencia | Dificultad | Riesgo de falsos positivos | Nivel de mantenimiento |

| robots.txt | 🟠 Medio | 🟢 Bajo | 🔴 Alto (para IA no respetuosa) | 🟢 Bajo |

| .htaccess por user-agent/IP | 🟢 Alto | 🟡 Medio | 🟠 Medio | 🟠 Medio |

| WAF (Cloudflare, etc.) | 🟢 Alto | 🟠 Medio | 🟠 Medio | 🟠 Medio |

| Honeypots + análisis de logs | 🟢 Alto | 🔴 Alto | 🟢 Bajo | 🔴 Alto |

| Fingerprinting + JS challenge | 🟢 Muy alto | 🔴 Alto | 🟢 Bajo | 🔴 Alto |

| Bloqueo por ASN | 🟠 Medio | 🟠 Medio | 🟢 Bajo | 🟠 Medio |

La clave está en combinar varios niveles. Poner una simple línea en robots.txt no basta. Pero tampoco hace falta levantar un búnker digital. Lo importante es tener un sistema en capas, adaptado a tu tamaño, exposición y recursos.

El marco legal y los nuevos modelos de negocio

Cuando hablamos de bots de inteligencia artificial y rastreo web, la pregunta que empieza a flotar en el aire es: “¿Pueden hacer esto legalmente? ¿Pueden coger mi contenido y entrenar con él un modelo sin pedirme permiso?” La respuesta corta: sí, todavía pueden… en muchos casos. La larga: estamos en un vacío legal que está empezando a llenarse.

Un terreno legal en evolución

Hasta ahora, el scraping de contenido web ha vivido en una zona gris. Si tu contenido es público y accesible sin login, en la práctica se asume que puede ser recopilado. Pero el uso que se le dé después cambia las reglas del juego.

No es lo mismo que te indexe Google, que entrena contigo un modelo como GPT.

- En Europa, el Reglamento de IA de la Unión Europea empieza a poner orden. Incluye directrices para la trazabilidad de los datos usados para entrenar modelos. A futuro, se espera que las IA tengan que declarar de dónde sacan su conocimiento.

- En Estados Unidos, la situación está más polarizada. Hay empresas que están demandando a los gigantes de la IA por uso indebido de su contenido. Entre ellas, The New York Times, Getty Images o Authors Guild.

- En países como China o Rusia, el rastreo se realiza sin ninguna garantía, lo que ha motivado a muchos administradores web a bloquear todo el tráfico procedente de estos territorios por defecto.

De contenido gratuito a contenido valioso

Los modelos LLM no solo leen tu web: aprenden de ella, la reutilizan, la reformulan y, a veces, la monetizan.

Aquí es donde aparece una nueva línea de negocio:

- Plataformas que agregan contenido experto, lo procesan vía IA y lo ofrecen como servicio (sin pagarte nada).

- Chatbots que responden usando tus guías, artículos o preguntas frecuentes… sin necesidad de que el usuario entre a tu web.

- Modelos entrenados con datasets de Common Crawl (donde quizás está todo tu contenido) y revendidos como APIs.

Esto ya no va de visibilidad, sino de propiedad intelectual.

¿Qué puedes hacer como empresa?

Hoy, no puedes evitar completamente que se entrenen contigo, pero puedes tomar medidas:

- Declarar tu negativa explícita en robots.txt, llm.txt o incluso con cabeceras tipo X-Robots-Tag: noai.

- Bloquear el acceso técnico de bots identificados.

- Incluir cláusulas en los Términos y Condiciones de tu sitio que prohíban el uso de contenido con fines de entrenamiento de IA.

- Utilizar herramientas como HUMAN, Botguard, Datadome o similares para monitorizar accesos sospechosos.

- Incluir marcas de agua semánticas invisibles para detectar contenidos replicados.

¿Es infalible? No. Pero envía una señal clara: “Aquí no entrenas gratis”.

La paradoja es evidente: los modelos de IA necesitan contenido humano para mejorar, pero si lo hacen sin permiso, erosionan el incentivo para crear contenido de calidad. Por eso este es el momento de marcar tu posición. Porque si no lo haces tú, lo harán otros por ti.

El dilema estratégico: visibilidad vs. control

Aquí va la verdad incómoda: protegerte de los bots de inteligencia artificial puede significar volverte invisible.

Y no hablamos solo de Google, sino de los nuevos motores de descubrimiento y recomendación impulsados por IA. Si tu contenido no es accesible para ellos, simplemente no existes en su universo. Y esto plantea un dilema que muchas pymes, medios, consultoras y entidades públicas no saben cómo resolver.

Escenarios opuestos (y peligrosos)

- Opción 1: Abrirte completamente

Dejas que GPTBot, Perplexity, Claude, Bing, etc., accedan libremente a tu web. Estás presente en sus respuestas, pero pierdes el control sobre cómo usan, interpretan o distorsionan tu contenido. Y consumes recursos sin retorno directo. - Opción 2: Bloquearlo todo

Cortas el acceso vía robots.txt, .htaccess, firewall o cabeceras. Proteges tu propiedad intelectual. Reduces el riesgo legal y el abuso, pero desapareces de los entornos conversacionales que ya están sustituyendo al buscador clásico.

El dilema real: qué contenido abres y qué contenido blindas

Este no es un dilema técnico, es un dilema editorial y de negocio. Y requiere un nuevo enfoque: Diseñar tu arquitectura web pensando en la IA.

- Contenido público y de marca: quizás te interesa que sea visible, citado o referenciado. Aquí, incluso un llm.txt bien diseñado puede ayudarte a guiar a los modelos.

- Contenido premium, sensible o con ventaja competitiva: deberías bloquearlo explícitamente y monitorizar quién accede.

- Recursos técnicos (docs, tutoriales, plantillas): ¿quieres que sean usados como referencia por otros modelos? ¿O te interesa que se descarguen desde tu web y dejen trazabilidad?

Elegir visibilidad selectiva, no exposición total

En el pasado el SEO era binario: indexado o no indexado. Ahora toca jugar con una tercera dimensión: comprensión por IA. Y eso exige nuevas reglas de juego. Aquí no sirve “copiar lo que hacen los grandes”. Porque una pyme no tiene los mismos objetivos que una multinacional. Lo que necesitas es una política clara de exposición inteligente, que te permita aprovechar el poder de la IA sin regalarle todo tu negocio.

Hoja de ruta estratégica para empresas medianas

No necesitas ser Amazon ni tener un departamento legal de 15 personas para tomar decisiones inteligentes frente al rastreo IA. Solo necesitas criterio, foco y algunas herramientas clave. Aquí tienes una hoja de ruta clara, dividida en tres fases prácticas, para ayudarte a pasar de la preocupación a la acción.

Fase 1: Evaluación – Saber qué está pasando ahora mismo

Antes de defenderte, necesitas saber si realmente te están rastreando.

- Revisa los logs de tu servidor o utiliza herramientas como Cloudflare, Netlify Analytics, o Logflare para identificar user-agents sospechosos (como GPTBot, ClaudeBot, Python-requests, Scrapy, etc.).

- Monitoriza el tráfico por IP y ASN. Herramientas como IPInfo, AbuseIPDB o WhoIsXML te ayudarán a detectar si te están llegando visitas desde rangos asociados a OpenAI, Anthropic, Yandex, etc.

- Segmenta qué contenidos están siendo accedidos. ¿Es tu blog? ¿Tus recursos técnicos? ¿Tus términos legales? Esto te dirá qué valoran los bots… y qué podrías proteger.

Consejo: “No luches contra fantasmas. Mide antes de actuar.”

Fase 2: Decisión – Diseña tu política de exposición a IA

Aquí es donde marcas el terreno de juego.

Clasifica tu contenido en tres niveles:

- Contenido abierto estratégico (posts, artículos, descripciones de servicios): puede ser beneficioso que lo lean los LLM.

- Contenido sensible o diferencial (documentación técnica, recursos descargables): debe estar limitado o protegido.

- Contenido confidencial o exclusivo (informes, datos internos, proyectos): no debería ser accesible por bots bajo ningún concepto.

Define qué bots aceptas y cuáles bloqueas. Por ejemplo:

- Permitir GPTBot y ClaudeBot si respetan robots.txt

- Bloquear completamente Perplexity o scrapers genéricos

- Aplicar honeypots y ralentizaciones a bots enmascarados

Declara tu política. Usa robots.txt, llm.txt y avisos en los Términos de Uso. Esto no solo es legalmente útil, sino que envía un mensaje al ecosistema IA: “Aquí no rascas sin permiso”.

Fase 3: Acción – Implementa defensa técnica progresiva

Bloqueo básico:

- Añade reglas de exclusión en robots.txt y .htaccess

- Usa cabeceras como X-Robots-Tag: noai, noimageai

- Asegura que tu CMS no expone rutas sensibles por defecto

Protección intermedia:

- Configura tu WAF (ej. Cloudflare) con reglas por país, IP, user-agent

- Establece límites de velocidad y desafíos JavaScript para accesos sospechosos

- Usa plugins antispam o de protección si estás en WordPress, como Wordfence o WP Cerber

Protección avanzada:

- Honeypots personalizados para detectar rastreos ocultos

- Fingerprinting (por comportamiento, no solo IP)

- Registro activo de rutas accedidas por bots IA para ajustar tus defensas cada semana

Y sobre todo… sé coherente. No tiene sentido blindar todo si luego publicas resúmenes completos en redes sociales. Ni dejarlo todo abierto si tu ventaja competitiva está en el contenido.

Tu política frente a la IA debe ser coherente con tu modelo de negocio y tu narrativa digital.

Esto no va de paranoia, va de madurez digital. Y las empresas que empiecen hoy, estarán mejor posicionadas mañana en un Internet leído por máquinas.

Reflexión final: proteger sin desaparecer

El escenario ha cambiado. Y lo ha hecho sin pedirnos permiso. Hoy, los bots de inteligencia artificial ya no son promesa futura, sino presente absoluto. Rastrean, consumen, sintetizan… y deciden quién aparece en sus respuestas y quién no. Tu sitio web no es solo una carta de presentación: es una fuente de entrenamiento, un nodo de consulta, un objeto de análisis para agentes automatizados. Y eso exige una respuesta inteligente.

- La defensa ciega te hace invisible.

- La apertura total te deja sin control.

Por eso necesitamos una nueva competencia digital: aprender a decidir qué exponemos, a quién se lo mostramos y cómo lo protegemos.

Esto no va solo de cabeceras, WAFs o reglas en .htaccess. Va de entender que tu presencia en la red ya no se mide solo por visitas humanas, sino por cómo los algoritmos entienden tu contenido, lo reformulan y lo utilizan. Y no, esto no es algo que puedas dejar para más adelante. Porque cada día que pasa, tu contenido entrena modelos que luego te sustituyen en la conversación con tu cliente.

Si sientes que tu servidor está en riesgo, que no sabes por dónde empezar, o que necesitas poner orden en medio del caos, en RoundCubers te ayudamos. Contamos con el servicio IA Load Shield, diseñado específicamente para ayudarte a:

- Auditar el comportamiento de bots en tu web

- Optimizar el rendimiento del servidor

- Implementar una política de bloqueo selectivo

- Mantener la visibilidad sin comprometer tu infraestructura